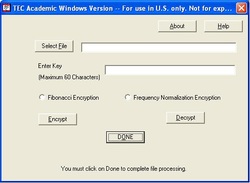

Basic Product -- Includes Fibonacci & Frequency Normalization. Tested on Windows 98, Windows XP and Windows 7.

Use the demo version to test the product on your platform!

*Note: There are U.S. and non-U.S. versions. Any codec can be bought for use in the U.S. Codecs for export outside the U.S. are listed separately. Please order the correct version for the country from which you are placing your order.

|

T.E.C. -- Transcendental Encryption Codec -- is an encryption method developed by Givon Zirkind. The method is detailed in his published paper "Windtalking Computers". (http://arxiv.org/ftp/arxiv/papers/0912/0912.4080.pdf) All implementations use a combination of techniques. Of the various implementations, one method uses the Fibonacci series and a key. Another method uses frequency normalization and a key.

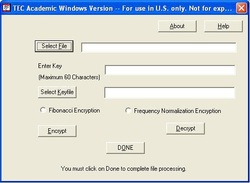

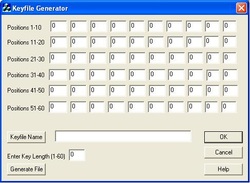

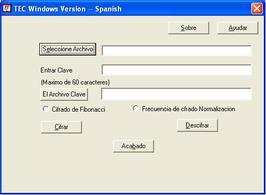

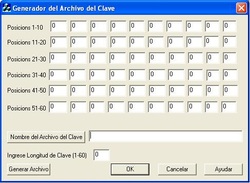

This codec (encryption coder/decoder) gives you the choice of either Fibonacci series or Frequency Normalization encryption, together with a key. The frequency normalization method is language specific and assumes an ASCII text file. The Fibonacci encryption is generic and will work with any file. Keylogging is a method of computer spying that records all keystrokes typed on a computer. Such Spyware captures and records passwords. Then, sends the passwords via Internet, remotely, to the spy. This can also be done with hardware. As a counter measure, T.E.C. has an optional method of reading a key from a file. This avoids keystrokes. If keystrokes are not entered, they can not be recorded. What this option does, is allow the user to create keys on an independent machine without Internet access. While software keylogging may be possible, the keyfile can not be gotten without physical access to the computer. This in effect, prevents most Spyware from keylogging passwords. For the security conscious, this feature provides an advanced level of security. In addition, some keylogging programs take screen snap shoots. This will give the file name of the keyfile. The best defense against this is to generate the keyfiles on a standalone machine without Internet access. Copy the keyfiles to a USB drive. And read the keyfile from the USB drive. The best is to use a USB drive that requires the hardware entry of key for file access. Key length: 480 bits. Key entry: Manual & File Number of machine licenses: 5 Purchase restrictions: U.S. only. T.E.C. Challenge -- Applies. We are so confident in the strength of the TEC encryption software that we are offering a money back, non-decryption guarantee. (See licensing agreement for details. Applies to the first user who asserts the claim. Or, until the challenge published by Givon Zirkind is accepted and decrypted. Results must be replacable by Rockwerk Books. Decryption must be done with publicly available cryptanalysis software such as John the Ripper or Evercrack. Decryption must be on the same platform as the encryption. Offer applies to U.S. versions only.) |

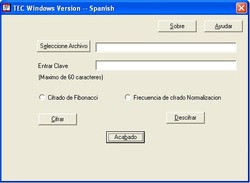

T.E.C. - Codec cifrado Trascendental - es un método de encriptación desarrollado por Givon Zirkind. El método se detalla en sus publicados en papel "Computadoras Windtalking". (Http://arxiv.org/ftp/arxiv/papers/0912/0912.4080.pdf) Todas las implementaciones de utilizar una combinación de técnicas. De las diversas implementaciones, un método utiliza la serie de Fibonacci y una llave. Otro método utiliza la normalización de frecuencia y una llave.

Este codec (codificación codificador / decodificador) le da la posibilidad de elegir entre una serie de Fibonacci o el cifrado Normalización de frecuencia, junto con una clave. El método de normalización de frecuencia es determinado idioma y asume un archivo de texto ASCII. El cifrado de Fibonacci es genérico y funciona con cualquier archivo. Keylogging es un método de espionaje informático que registra todas las pulsaciones de teclado introducidas en un ordenador. Estas capturas spyware y contraseñas de registros. A continuación, envía las contraseñas a través de Internet, de forma remota, a la espía. Esto también se puede hacer con el hardware. Como contramedida, T.E.C. tiene un método opcional de lectura de una clave desde un archivo. Esto evita las pulsaciones de teclado. Si las pulsaciones de teclas no se introducen, no se puede grabar. Lo que hace esta opción, se permite al usuario crear teclas de una máquina independiente sin conexión a Internet. Mientras keylogging software puede ser posible, el archivo de claves no se pueden conseguir sin acceso físico al ordenador. Esto, en efecto, impide que la mayoría del spyware de keylogging contraseñas. Para los amantes de seguridad, esta función proporciona un nivel básico de seguridad. Además, algunos programas de keylogging tomar capturas de pantallas rápidas. Esto le dará el nombre de archivo del archivo de claves. La mejor defensa contra esto es generar los keyfiles en una máquina independiente sin conexión a Internet. Copie los keyfiles en una unidad USB. Y leer el archivo de claves desde la unidad USB. Lo mejor es utilizar una unidad USB que requiere el hardware de entrada clave para el acceso a archivos. Longitud de la clave: 480 bits. Tecla de entrada: Manual y Archivo Número de licencias de máquinas: 5 Restricciones de compra: Estados Unidos solamente. T.E.C. Desafío - Aplica. Estamos tan confiados en la fortaleza del software de cifrado TEC que estamos ofreciendo un dinero, no descifrado garantía. (Ver acuerdo de licencia para más detalles. Corresponde al primer usuario que afirma la demanda. Or, hasta el desafío publicado por Givon Zirkind es aceptada y descifrado. Los resultados deben ser reemplazable por Libros Rockwerk. descifrado debe ser Oferta para ello software criptoanálisis público como John the Ripper o EverCrack. descifrado debe estar en la misma plataforma que el cifrado. aplica a las versiones de los EEUU solamente). |